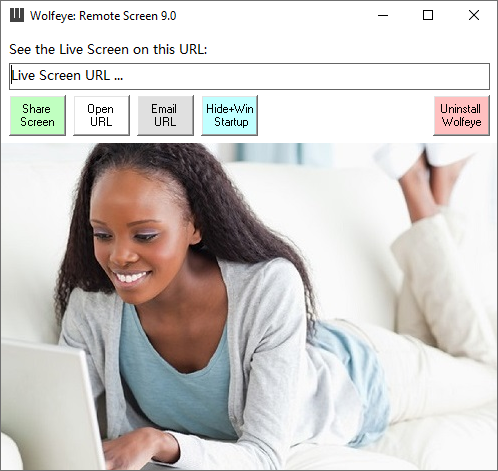

WOLFEYE REMOTE SCREEN

Monitorea todo lo que sucede en la PC.

*Versión de prueba de 3 días. Contraseña del archivo comprimido: wolfeye

** Garantía de devolución de dinero de 60 días.

Compatible con Windows 11, 10, 8, 7, Vista y XP

Condiciones de uso:

No se permite el uso de este software de forma ilegal o con fines ilegales. El software solo puede instalarse y ejecutarse en sus propios dispositivos. ¡Está prohibido el uso del software y el uso del servicio en dispositivos de terceros sin el consentimiento del propietario/usuario!

Caracteristicas.

VER LA PANTALLA DE LA PC EN VIVO

Vea la pantalla de la PC en vivo de forma remota a través de Internet usando el navegador web. Como si estuvieras sentado justo en frente de él. Además, las grabaciones de pantalla se pueden archivar/historizar/guardar si se desea. De esta manera, puede ver las grabaciones en otro momento. Activar esta función requiere enviar un correo electrónico a kontakt@wolfeye.de con el asunto "Activar archivo" (también en la versión de prueba). La activación puede tardar hasta 1-2 horas.

HISTORIAL DE CAPTURAS DE PANTALLA

¡Tome capturas de pantalla regularmente y vea lo que ve el usuario! ¡Compruebe los sitios web visitados y controle el comportamiento de navegación! Porque: las grabaciones de pantalla se pueden archivar / historizar / guardar a pedido. De esta manera, puede ver las grabaciones en otro momento. Activar esta función requiere enviar un correo electrónico a kontakt@wolfeye.de con el asunto "Activar archivo" (¡también es posible en la versión de prueba! ¡Envíe un correo electrónico!). La activación puede tardar hasta 1-2 horas.

INVISIBLE Y ARRANQUE DE WINDOWS

Se ejecuta de forma invisible y se inicia al iniciar Windows. Perfecto para el monitoreo de empleados o el monitoreo de PC de hijos o hijas.

MONITOREO REMOTO

Averigüe qué se está haciendo actualmente en la computadora: ¿se está trabajando productivamente o se pierde tiempo en portales como Facebook? ¿Participas en lecciones en línea o miras o juegas YouTube al mismo tiempo? Puede ver cómodamente la pantalla en vivo de la PC de forma remota a través de Internet con un navegador web. Puede usar cualquier PC o incluso su teléfono móvil para esto.

*Versión de prueba de 3 días. Contraseña del archivo comprimido: wolfeye

** Garantía de devolución de dinero de 60 días.

Compatible con Windows 11, 10, 8, 7, Vista y XP

Condiciones de uso:

No se permite el uso de este software de forma ilegal o con fines ilegales. El software solo puede instalarse y ejecutarse en sus propios dispositivos. ¡Está prohibido el uso del software y el uso del servicio en dispositivos de terceros sin el consentimiento del propietario/usuario!

¿Cómo puede ayudarte Wolfeye?

SUPERVISE EL ACCESO NO AUTORIZADO A LA PC

Averigüe con Wolfeye Remote Screen si y quién tiene acceso a su computadora sin permiso.

SUPERVISE EL COMPORTAMIENTO DE SUS HIJOS EN INTERNET

Use Wolfeye Remote Screen para controlar lo que hacen sus hijos en Internet y con quién están chateando. Proteja a sus hijos del acoso y la exclusión aprendiendo con anticipación cuándo ocurren los ataques de ciberacoso. Compruebe si su hijo visita sitios web inapropiados con contenido inadecuado.

MONITOREO DE EMPLEADOS

¡Supervise si sus empleados están utilizando su tiempo de manera productiva con Wolfeye Remote Screen! ¿Sus empleados pasan mucho tiempo en las redes sociales en lugar de hacer su trabajo? ¿Sus empleados tienen proyectos secretos en los que trabajan de forma independiente durante las horas de trabajo? Este suele ser el caso en industrias como las firmas de arquitectura, donde los empleados ganan un poco más de estas actividades durante las horas de trabajo. Màs informaciòn: https://www.wolfeye.de/programa-monitoreo-empleados/

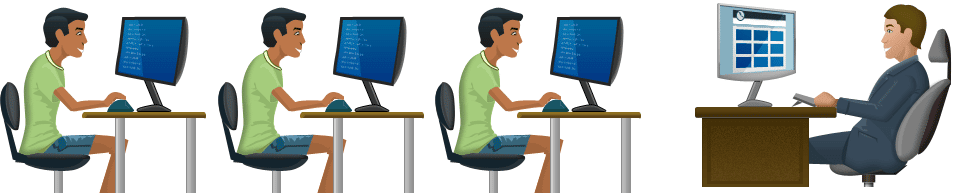

MONITOREO EN CENTROS EDUCATIVOS

¡Supervise las computadoras de los estudiantes en las clases de informática con Wolfeye Remote Screen! ¿Cual de los estudiantes están teniendo problemas con la tarea o el trabajo en clase de informática? Con Wolfeye Remote Screen el profesor verá cual de los estudiantes necesita ayuda.

Remote Desktop

Puede compartir la pantalla para colaborar con otros en tiempo real, o conectarse a otra computadora para ayudar u obtener ayuda de forma remota: https://www.wolfeye.de/remote-desktop-es/

AVISO DE ATENCIÓN

La posibilidad legal de utilizar Wolfeye Remote Screen para el control de empleados debe ser comprobada individualmente por un abogado. No damos asesoramiento legal. La "Pantalla remota de Wolfeye" es un software de monitoreo de PC que, en teoría, también puede usarse con fines ilegales. Por supuesto, esto no está permitido: Wolfeye solo puede instalarse y ejecutarse en su propia computadora. ¡Está prohibido el uso en computadoras de terceros sin el consentimiento del propietario! Consulte las leyes locales para asegurarse de que su actividad de vigilancia particular sea legal en su país. Al instalar el software o utilizar el servicio, confirma que está actuando de acuerdo con la ley y acepta toda la responsabilidad por el uso del producto.

*Versión de prueba de 3 días. Contraseña del archivo comprimido: wolfeye

** Garantía de devolución de dinero de 60 días.

Compatible con Windows 11, 10, 8, 7, Vista y XP

Condiciones de uso:

No se permite el uso de este software de forma ilegal o con fines ilegales. El software solo puede instalarse y ejecutarse en sus propios dispositivos. ¡Está prohibido el uso del software y el uso del servicio en dispositivos de terceros sin el consentimiento del propietario/usuario!

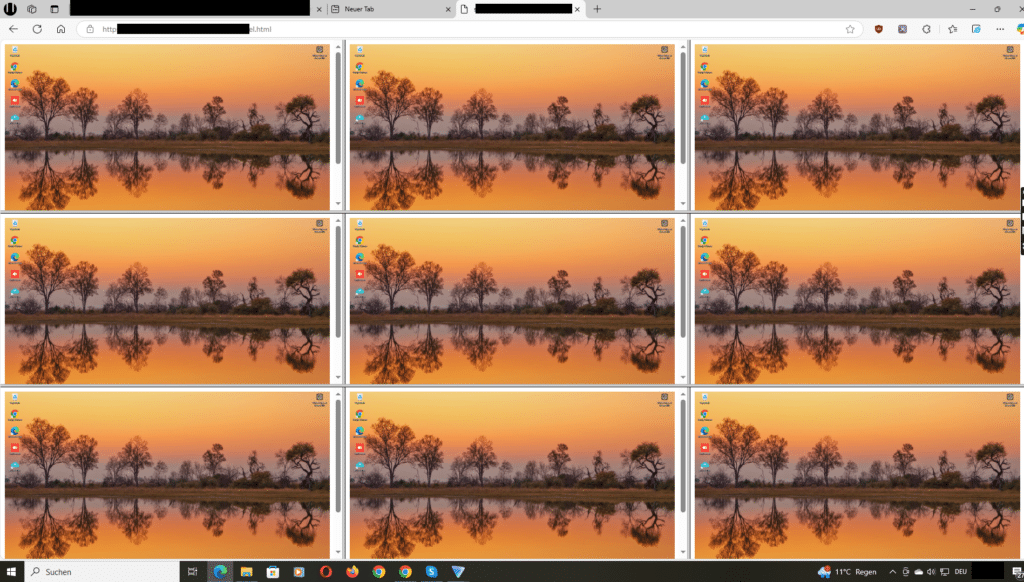

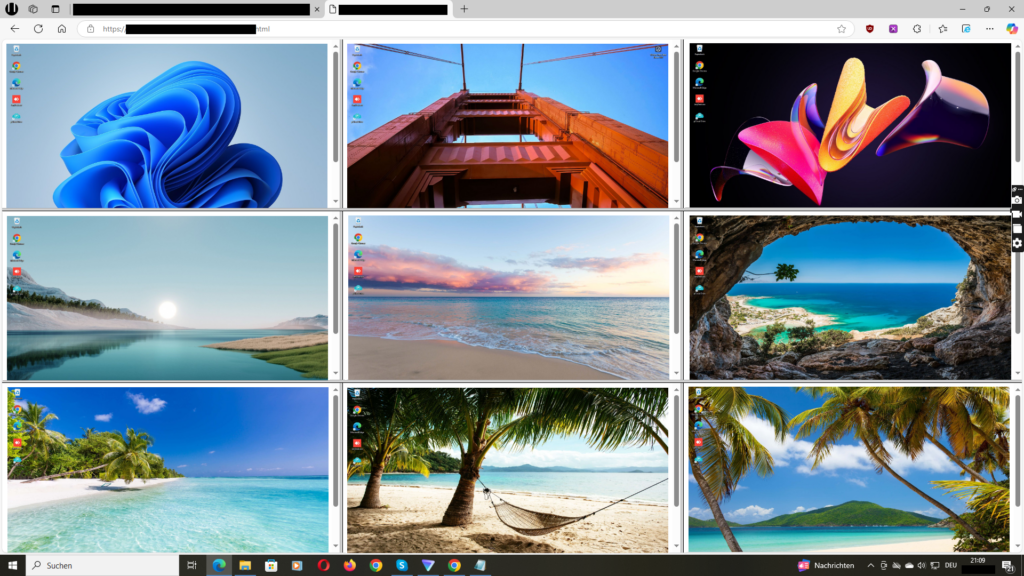

Para empresas

Si instalas el software “Wolfeye” en varias computadoras, recibirás un enlace ta su panel de control donde verás todas las pantallas en vivo de las computadoras. Para ello, instala el software en cada uno de los equipos que quieras monitorizar y contáctanos para que podamos crear y enviarte el enlace del dashboard:

CONTÁCTENOS PARA PROGRAMAR UNA SESIÓN DE GOOGLE MEET

Escríbanos un mensaje a “kontakt@wolfeye.de” o escríbanos un Whatsapp (+4915123278866). Programaremos una sesión de Google Meet donde te guiaré para que puedas instalar “Wolfeye” por ti mismo. Luego, puedes instalar “Wolfeye” en cada una de las computadoras de tus empleados. Alternativamente, puedo hacer la instalación por ti si prefieres usar una herramienta como Anydesk o Teamviewer.

INSTALAR "Wolfeye" en varios equipos

Instala el software "Wolfeye" en cada una de las computadoras de tus empleados y verás la pantalla de cada usuario en vivo, como si estuvieras sentado frente a ella. Si lo instalas en varias computadoras, recibirás un enlace a tu panel de control donde verás todas las pantallas en una página/URL/enlace. También te enviaremos un enlace donde podrás proteger con contraseña los enlaces URL de las pantallas en vivo.

Configuramos tu panel de control y tu protección con contraseña

Te enviaremos un enlace a tu panel de control donde verás todas las pantallas en vivo de cada uno de tus empleados. También te enviaremos un enlace donde podrás proteger con contraseña el acceso.

*Versión de prueba de 3 días. Contraseña del archivo comprimido: wolfeye

** Garantía de devolución de dinero de 60 días.

Compatible con Windows 11, 10, 8, 7, Vista y XP

Condiciones de uso:

No se permite el uso de este software de forma ilegal o con fines ilegales. El software solo puede instalarse y ejecutarse en sus propios dispositivos. ¡Está prohibido el uso del software y el uso del servicio en dispositivos de terceros sin el consentimiento del propietario/usuario!

Para centros educativos

Si instala el software “Wolfeye” en varios ordenadores, recibirá un enlace a su panel de control, donde podrá ver las pantallas en vivo de todos los ordenadores de su centro para supervisar el trabajo de sus alumnos. Para ello, instale el software en cada uno de los ordenadores que desee supervisar y contáctenos para que podamos crear y enviarle el enlace del panel de control:

CONTÁCTENOS PARA PROGRAMAR UNA SESIÓN DE GOOGLE MEET

Escríbanos un mensaje a “kontakt@wolfeye.de” o escríbanos un Whatsapp (+4915123278866). Programaremos una sesión de Google Meet donde te guiaré para que puedas instalar “Wolfeye” por ti mismo. Luego, puedes instalar “Wolfeye” en cada una de las computadoras de tus empleados. Alternativamente, puedo hacer la instalación por ti si prefieres usar una herramienta como Anydesk o Teamviewer.

INSTALAR "Wolfeye" en varios equipos

Instala el software "Wolfeye" en cada una de las computadoras de tus empleados y verás la pantalla de cada usuario en vivo, como si estuvieras sentado frente a ella. Si lo instalas en varias computadoras, recibirás un enlace a tu panel de control donde verás todas las pantallas en una página/URL/enlace. También te enviaremos un enlace donde podrás proteger con contraseña los enlaces URL de las pantallas en vivo.

Configuramos tu panel de control y tu protección con contraseña

Te enviaremos un enlace a tu panel de control donde verás todas las pantallas en vivo de cada uno de tus empleados. También te enviaremos un enlace donde podrás proteger con contraseña el acceso.

*Versión de prueba de 3 días. Contraseña del archivo comprimido: wolfeye

** Garantía de devolución de dinero de 60 días.

Compatible con Windows 11, 10, 8, 7, Vista y XP

Condiciones de uso:

No se permite el uso de este software de forma ilegal o con fines ilegales. El software solo puede instalarse y ejecutarse en sus propios dispositivos. ¡Está prohibido el uso del software y el uso del servicio en dispositivos de terceros sin el consentimiento del propietario/usuario!

Pie de imprenta / Contacto.

Angel Gonzalez

Höllbergstraße 4A

60431 Frankfurt am Main

Alemania

+49 151 23 27 88 66

Esperamos su llamada. Por supuesto, también nos complace ayudarlo a configurar Wolfeye Remote Screen.

kontakt@wolfeye.de

Esperamos su llamada. Por supuesto, también nos complace ayudarlo a configurar Wolfeye Remote Screen.